top of page

Siber Güvenlik Yazılarımız

OWASP Top 10 Tryhackme Writeup

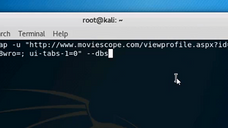

OWASP Top 10 Tryhackme Writeup Merhaba bu yazımda tryhackme owasp top 10 odasının çözümünü anlatmaya çalışıcağım Task 1 Introduction Task 2 Accessing machines openvpn kullanarak makineye bağlanalım Task 3 [Severity 1] Injection Task 4 [Severity 1] OS Command Injection Task 5 [Severity 1] Command Injection Practical soru 1 http://ip bu dizine gitmemiz isteniyor bu kısımda bize shell yüklenmiş bi sayfa verilmiş ls komutunu vererek dizindeki dosyalara göz atalım evilshell.php şu

Songül ÖZÜGÜRLER

28 Nis

Broken Access Control

Broken Access Control Erişim Kontrolü nedir ? Erişim kontrolü, bir kişinin belirli bir konuma veya dosyaya uygun erişime sahip olarak erişebileceği bir yetkilendirme anlamına gelir. Herhangi bir kişi bu konuma veya dosyaya uygun yetkilendirme olmadan erişirse, bu yetkisiz erişimdir. Bu politikanın başarısızlığı, bilgilerin yetkisiz ifşasına, verilerin manipülasyonuna yol açacaktır. Saldırgan, kullanıcı veya yönetici olarak hareket eder ve kayıt oluşturma, güncelleme, erişim v

Songül ÖZÜGÜRLER

28 Nis

Identification and Authentication Failures

Identification and Authentication Failures Kimlik doğrulama ve oturum yönetimi, kullanıcılara verilere belirli erişimler vermeyi ve oturumları yönetmeyi içerir. Kimlik doğrulamanın önemi asla küçümsenmese de hatalı kimlik bilgisi yönetimi, kusursuz şekilde doğrulanmış oturumların başarısız olmasına neden olabilir. Bu nedenle, oturum kimliğinin geçerli olduğundan emin olmak için hesap ayrıntıları yönetimi ve güncelleme işlevlerinin izlenmesi gerekir. Daha önce Broken Authentic

Songül ÖZÜGÜRLER

28 Nis

Bwapp : Broken Auth & Session Mgmt Writeup

Bwapp : Broken Auth & Session Mgmt Writeup Captcha Bypassing Burp suite kullanarak captcha sayfasına gelen isteği yakalayalım amaç burda brute force ı kolay hale getirmek isteği yakalaylım ve intrudera atalım bu kısımda attack type ı cluster bomb seçelim . cluster bomb tüm olasılıkları deniyordu . Login ve password kısmına brute force yapmamız gerek sadece onları ekleyelim ve devam edelim payloads kısmına wordlistimizi yükleyelim saldırıyı başlatalım sadece bee buga gelen say

Songül ÖZÜGÜRLER

28 Nis

Tryhackme Chocolate Factory Writeup

Tryhackme Chocolate Factory Writeup Merhabalar bu yazımda Chocolate Factory ctfinin çözümünü anlatıcam. Ctf i bu bağlantıdan bulabilirsiniz . İp adresi verildikten ve vpnimizi çalıştırdıktan sonra ilk yapmamız gereken nmap taraması yapmaktır. nmap taraması sonucunda karşımıza 4 açık port çıkıyor: 21 = ftp versiyon vsftpd 3.0.3 22 = ssh versiyon Openssh 7.6p1 80 = http versiyon apache 2.4.29 100 = tcp newacct?? ilk olarak 80 portunda olan web sitesine bir göz gezdirelim. Charl

Songül ÖZÜGÜRLER

28 Nis

CTF Nedir? Yeni Başlayanlar İçin Siber Güvenliğe Giriş Rehberi

“Siber güvenlik öğrenmek istiyorum ama nereden başlayacağımı bilmiyorum.”Eğer bu cümle sana tanıdık geliyorsa, CTF dünyasına hoş geldin. Ben de ilk başladığımda aynı noktadaydım. Teori okuyordum, videolar izliyordum ama bir şey eksikti: pratik. İşte tam bu noktada CTF (Capture The Flag) ile tanıştım ve olay tamamen değişti. CTF Nedir? CTF (Capture The Flag), siber güvenlik alanında pratik yapmak ve teknik becerileri geliştirmek için oluşturulmuş yarışmalardır. Amaç basit:Sist

Songül ÖZÜGÜRLER

28 Nis

Tryhackme Rehberi

Tryhackme Rehberi Merhabalar ctf e yeni başlayanlar için bir rehber amaçlı seriye başladım . Tüm ctf platformlarının kullanımını anlatmayı amaçlıyorum. Bu yazımda Tryhackme platformundan bahsediyor olacağım . Tryhackme sitesine bu bağlantıdan ulaşabilirsiniz https://tryhackme.com/ Tryhackme Nedir ? TryHackMe, tarayıcınız üzerinden uygulamalı alıştırmalar ve laboratuvarlar kullanarak siber güvenliği öğrenmek için oluşturulmuş ücretsiz bir çevrimiçi platformdur Kullanıcı dostu

Songül ÖZÜGÜRLER

28 Nis

Oscp Gaara Writeup

Oscp Gaara Writeup Merhabalar bu yazımda Oscp nin Free ctflerinden olan Gaara ctfinin çözümünü anlatacağım 🤗Ctfe şu bağlantıdan ulaşabilirsiniz Ctfi başlattıktan sonra sizi bir kali linux işletim sistemi olan bir makieneye yönlendiriyor ve ip adresini veriyor Nmap taraması yapalım ve ip üzerindeki portları bulalım 22 ssh ve 80 http portu açık .Web sitesine gidiyorum ve beni sadece bir resim karşılıyor Sadece bu resmin olması stenografi olup olmayacağını düşündürdü . Resmi in

Songül ÖZÜGÜRLER

28 Nis

Tryhackme ColddBox: Easy Write-up

Tryhackme ColddBox: Easy Write-up Merhabalar bu yazımda Tryhackme de bulunan ColddBox: Easy ctfinin çözümünü anlatacağım . Ctfi bu bağlantıda bulabilirsiniz Tryhackme nin verdiği vpni çalıştırdıktan sonra bize verilen ip adresine nmap taraması yapalım İp adresi üzerinde wordpress bir web sitesi çalışıyor ve versiyon belirtmiş site adı ColddBox . Web sitesine gidelim küçük bir blog sitesi sitede biraz dolaştıktan sonra login sayfasını bulabiliyoruz fakat bir gobuster taraması

Songül ÖZÜGÜRLER

28 Nis

Osi Katmanları ve Saldırı Tipleri

Osi Katmanları ve Saldırı Tipleri 1. Fiziksel Katman Fiziksel katman verinin kablo üzerinde alacağı yapıyı tanımlar. Veriler bit olarak iletilir. Bu katman bir ve sıfırların nasıl elektrik, ışık veya radyo sinyallerine çevrileceğini ve aktarılacağını tanımlar. Gönderen tarafta fiziksel katman bir ve sıfırları elektrik sinyallerine çevirip kabloya yerleştirirken, alıcı tarafta fiziksel katman kablodan okuduğu bu sinyalleri tekrar bir ve sıfır haline getirir. Fiziksel katman ve

Songül ÖZÜGÜRLER

28 Nis

Year of the Jellyfish Writeup

Year of the Jellyfish Writeup Merhabalar bu yazımda Tryhackmede bulunan Year of the Jellyfish ctfinin çözümünü anlatmaya çalışacağım. Ctf i başlatalım ve openvpnle bağlanalım. Verilen ip adresine nmap taraması yapalım 21/tcp open ftp vsftpd 3.0.322/tcp open ssh 22/tcp open ssh OpenSSH 5.9p1 Debian 5ubuntu1.4 (Ubuntu Linux; protocol 2.0) 80/tcp open http Apache httpd 2.4.29 443/tcp open ssl/http Apache httpd 2.4.29 ((Ubuntu)) 8000/tcp open http-alt 80 portunda robyns-petshop.t

Songül ÖZÜGÜRLER

28 Nis

Year of the Fox Writeup

Year of the Fox Writeup Merhabalar bu yazımda Tryhackmede bulunan Year of the Fox ctfinin çözümünü anlatmaya çalışacağım. Ctf i başlatalım ve openvpnle bağlanalım. Verilen ip adresine nmap taraması yapalım 3 port açık bunlar 80/tcp open http Apache 139/tcp open netbios-ssn 445/tcp open netbios-ssn Bir web sunucumuz ve samba servisimiz var. 80 portunun çıktısında bize bir mesaj bırakılmış |_ Basic realm=You want in? Gotta guess the password! şifreyi tahmin etmek için kullanıcı

Songül ÖZÜGÜRLER

28 Nis

ceh notlarım

ceh practical notes root@kali:~# nmblookup -A [ ip] - Enumerate Hostname — nmblookup -A [ip] - List Shares - smbmap -H [ip/hostname] - echo exit | smbclient -L \\\\[ip] - nmap --script smb-enum-shares -p 139,445 [ip] - Check Null Sessions - smbmap -H [ip/hostname] - rpcclient -U "" -N [ip] - smbclient \\\\[ip]\\[share name] - Check for Vulnerabilities — nmap --script smb-vuln* -p 139,445 [ip] - Overall Scan — enum4linux -a [ip] - Manual Inspection - smbver.sh [IP] (port) [Sam

Songül ÖZÜGÜRLER

28 Nis

Practical Notes on CEH (Certified Ethical Hacker)

Practical Notes on CEH (Certified Ethical Hacker) Introduction: Certified Ethical Hacker (CEH) is a certification program that equips individuals with the skills needed to identify and counteract potential security threats. In this article, we will delve into various tools and techniques commonly used in ethical hacking. Network Enumeration: Nmap Commands: - Enumerate Hostname: nmblookup -A [ip] - List Shares: smbmap -H [ip/hostname] - Check Null Sessions: - smbmap -H [ip/hos

Songül ÖZÜGÜRLER

28 Nis

HTB ACADEMY- Xss Basics

HTB ACADEMY - Xss Basics Giriş Web uygulamaları daha da gelişmiş ve yaygın hale geldikçe, web uygulaması güvenlik açıkları da artmaktadır. En yaygın web uygulaması güvenlik açıkları arasında Cross-Site Scripting (XSS) açıklıkları bulunmaktadır. XSS açıklıkları, kullanıcı girişlerinin temizlenmesindeki bir kusuru kullanarak, JavaScript kodunu sayfaya “print” ve istemci tarafında çalıştırmak suretiyle çeşitli saldırı türlerine yol açar. XSS Nedir? Tipik bir web uygulaması, HTML

Songül ÖZÜGÜRLER

28 Nis

Tryhackme : Pyramid Of Pain Walkthrough

Tryhackme : Pyramid Of Pain Walkthrough Merhabalar ! Bu odada, saldırganların kullandığı yaygın taktik ve teknikleri anlamak için kritik bir çerçeve olan Pyramid of Pain ’in derinliklerine iniyoruz. Bu makalede, Pyramid of Pain odasının çözümünü adım adım ele alacak ve siber güvenlik dünyasında ne tür bilgilerin önemli olduğunu keşfedeceğiz. Hazır mısınız? Öyleyse, Pyramid of Pain ’e doğru bir yolculuğa çıkalım ve siber güvenlikteki temel kavramları güçlendirelim! Task 1: Int

Songül ÖZÜGÜRLER

28 Nis

SIEM

Blue Team Notlarım — 1 SIEM Güvenlik Bilgi ve Olay Yönetimi (SIEM) Nedir? Güvenlik Bilgi ve Olay Yönetimi (SIEM), günümüzün karmaşık ve sürekli değişen siber tehdit ortamında işletmeler için kritik bir rol oynayan bir güvenlik teknolojisidir. SIEM, işletmelerin bilgi güvenliği ile ilgili olayları izlemesine, analiz etmesine ve yanıtlamasına yardımcı olan bir yazılım kategorisini ifade eder. Temel İşlevleri SIEM’in temel işlevleri, aşağıdaki gibi ana bileşenler üzerinde yoğunl

Songül ÖZÜGÜRLER

28 Nis

BLUE TEAM NOTLARIM — 2

Blue Team Notlarım— 2 Olay Müdahalesi Nedir? Olay müdahalesi , siber saldırıları tespit etmek ve yönetmek için organize ve stratejik bir yaklaşımdır. Temel amacı, hasarı en aza indirmek, kurtarma süresini kısaltmak ve toplam maliyetleri azaltmaktır. Olay müdahalesi, olay yönetiminin bir alt kümesidir. Olay yönetimi , bir işletmenin siber saldırılara geniş çaplı yaklaşımını kapsar ve bu süreçte yönetim, hukuk, insan kaynakları, iletişim ve BT ekiplerinden çeşitli paydaşları iç

Songül ÖZÜGÜRLER

28 Nis

MITRE ATT&CK

MITRE ATT&CK MITRE, framework’u “bir düşmanın saldırı yaşam döngüsünün çeşitli aşamalarını ve hedef aldıkları platformları yansıtan, siber düşman davranışlarına yönelik düzenlenmiş bir bilgi tabanı ve model” olarak tanımlıyor. Buradaki anahtar kelimeler “aşamalar” ve “davranış”tır. Bir düşmanın stratejik bir amacı olduğunda — örneğin veri kaçırma veya uzun vadeli komuta ve kontrol kurma gibi — bunu aşamalı olarak birden fazla taktik kullanarak gerçekleştireceklerdir. Her aşam

Songül ÖZÜGÜRLER

28 Nis

Blue Team Notlarım 4

Wazuh Wazuh, güvenlik olaylarını izlemek ve analiz etmek için kullanılan açık kaynaklı bir Host Tabanlı İzinsiz Giriş Tespit Sistemi (HIDS) ve güvenlik bilgi ve olay yönetimi (SIEM) aracıdır. OSSEC’in bir forku olarak geliştirilen Wazuh, Elastic Stack ve OpenSCAP ile entegre olarak daha gelişmiş bir güvenlik çözümü sunar. Bu sistem, çeşitli işletim sistemlerinde (Linux, Windows, MacOS, Solaris) çalışabilir ve çok çeşitli güvenlik özellikleri sunar. Temel Özellikler ve Bileşen

Songül ÖZÜGÜRLER

28 Nis

Snort

Snort Snort, ağ trafiğini izlemek ve analiz etmek için kullanılan açık kaynaklı bir ağ saldırı tespit ve önleme sistemidir (IDS/IPS). Snort, çeşitli modlarda çalışabilir ve esnek yapılandırma seçenekleri ile kullanıcıların ağ güvenliğini artırmalarına olanak tanır. Snort’un Modları Dinleyici Modu : Ağ trafiğini sadece izler. IDS/IPS Modu : Şüpheli etkinlikleri tespit eder ve gerektiğinde önler. Günlük Modu : Belirli etkinlikleri kaydeder. PCAP İşleme : Önceden kaydedilmiş ağ

Songül ÖZÜGÜRLER

28 Nis

Blue Team Notlarım — 6

Elasticsearch: Nedir, Nasıl Çalışır ve Ne İçin Kullanılır? Elasticsearch, büyük veri setlerini hızlı ve verimli bir şekilde aramak ve analiz etmek için kullanılan, dağıtık ve açık kaynaklı bir arama ve analiz motorudur. Apache Lucene üzerine inşa edilmiş olup, JSON formatında veri işleyerek arama yapar. Elasticsearch, esnek veri yapılarına ve güçlü arama yeteneklerine sahip olmasıyla bilinir. Elasticsearch’in Temel Kavramları - Belgeler (Documents): JSON formatında veri birim

Songül ÖZÜGÜRLER

28 Nis

Atomic Red Team

Atomic Red Team Atomic Red Team, güvenlik testleri ve tehdit simülasyonu yapmak için geliştirilmiş açık kaynaklı bir projedir. Bu proje, siber güvenlik uzmanlarının ve kuruluşların, gerçek saldırı senaryolarını canlandırarak sistemlerinin güvenlik açıklarını tespit etmelerini ve önlem almalarını kolaylaştırır. Atomic Red Team’in testleri, MITRE ATT&CK çerçevesine göre kategorize edilmiştir ve her test, belirli bir saldırı tekniğini öykünmek amacıyla hazırlanmıştır. Atomic Red

Songül ÖZÜGÜRLER

28 Nis

Elasticsearch

Elasticsearch Elasticsearch, “bir indeks”, “bir arama motoru”, “analitik veritabanı”, “büyük veri çözümü” gibi çeşitli tanımlarla açıklanabilir. Elasticsearch, Elastic Stack adı verilen ve giderek büyüyen bir ekosistemle birlikte, web sitesi veya doküman araması, log verilerini toplama ve analiz etme, iş zekası aracı olarak veri analizi ve görselleştirme gibi birçok kullanım durumuna hizmet eder. Elasticsearch Nedir? Elasticsearch, Apache Lucene üzerine inşa edilmiş, açık kay

Songül ÖZÜGÜRLER

28 Nis

bottom of page