Bwapp : Broken Auth & Session Mgmt Writeup

- Songül ÖZÜGÜRLER

- 28 Nis

- 2 dakikada okunur

Bwapp : Broken Auth & Session Mgmt Writeup

Captcha Bypassing

Burp suite kullanarak captcha sayfasına gelen isteği yakalayalım amaç burda brute force ı kolay hale getirmek isteği yakalaylım ve intrudera atalım

bu kısımda attack type ı cluster bomb seçelim . cluster bomb tüm olasılıkları deniyordu . Login ve password kısmına brute force yapmamız gerek sadece onları ekleyelim ve devam edelim

payloads kısmına wordlistimizi yükleyelim

saldırıyı başlatalım

sadece bee buga gelen sayfa uzunluğunun farklı olduğunu görebilirsiniz isteği repertera gönderip incelersek successful login mesajı ile karşılaşıyoruz

Forgotten Function

Bu sefer forgetten function sayfasındaki güvenlik açığına bakalım

mail adresini girerseniz size şifrenizi verir

ilk olarak yeni bir kullanıcı oluşturalım

ve forgetten sayfasından şifreyi isteyelim

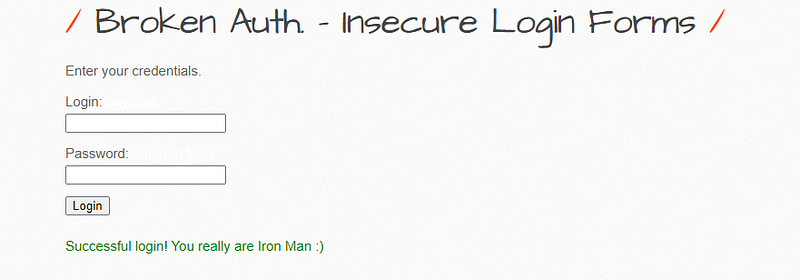

Broken Auth. — Insecure Login Forms

Bu kısımda aklıma gelen bee bug denemekti ama hata verdi sayfanın kaynak kodlarına bakmaya karar verdim

kaynak kodlarda beyaz ile yazılmış tonystark gözüme çarpıyordu

şifreyi ve adımızı bulduğumuza göre giriş yapalım

Broken Auth. — Logout Management

çıkış yaptığımızda ve sayfaya geriye tıkladığımızda yeniden login olmamıza izin veriyor

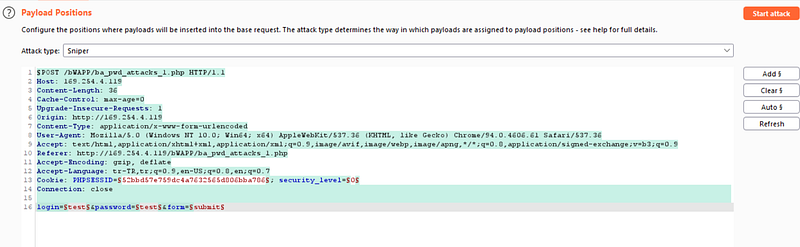

Broken Auth. — Password Attacks

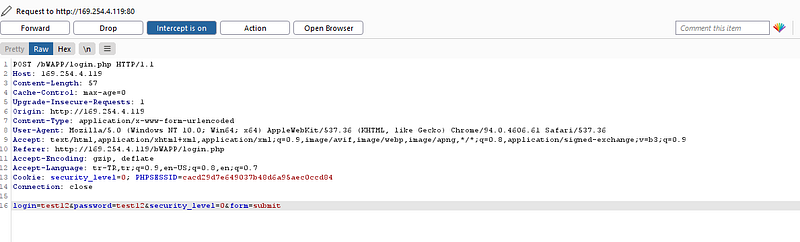

Burda brute force yapmalıyız burp suite ile isteği yakalayalım ve intrudera gönderelim

sayfayı temizleyelim ve login ve passwordu dahil edelim

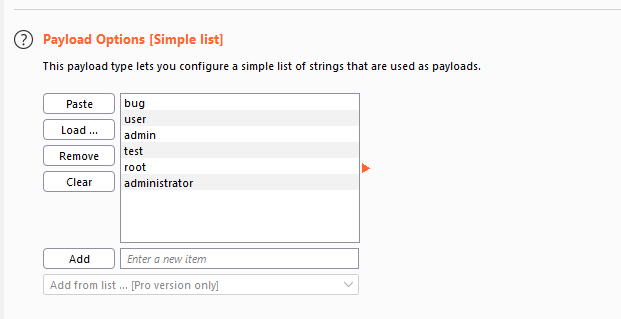

login ve password için kelime listelerini dahil edelim

ve options kısmında grep match bölümünü temizleyelim ve hatalı giriş yaptığımızda bize dönen şu yazıyı ekleyelim

ve saldırıyı başlatalım

bee bugda hata döndürmediğini görüyoruz

Broken Auth. — Weak Passwords

Basit bir giriş sayfası verilmiş bee bug ile giriş yapılmıyor 😂

deneme yaparken isteği yakalayalım ve intrudera gönderelim sayfayı temizleyelim ve login ve passwordu brute force a dahil edelim hata yaptığımızda gelen hata mesajını grep match a ekleyelim

Invalid credentials!

şifre listemizi ekleyelim

saldırıyı başlatalım

sadece test test de hata vermedi

Session Mgmt. — Administrative Portals

kilitli bir sayfa vermiş ipucunda url i kontrol etmemizi istiyor url de

http://169.254.4.119/bWAPP/smgmt_admin_portal.php?admin=0

admin=0 ı1 yapalım bu sayfadafaki kilidi kaldırmalı

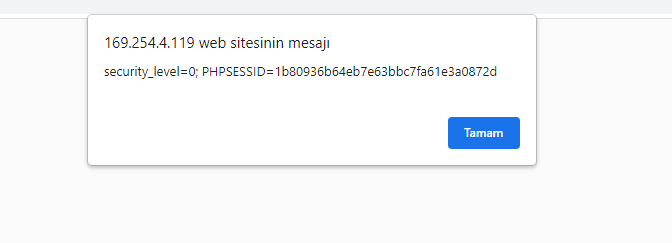

Session Mgmt. — Cookies (HTTPOnly)

yeni bir kullanıcı oluşturalım ve giriş yapalım cookie secure u açalım

bee bug kullanıcımıza geçelim ve cookie alacağımız oturumu açalım ssi injection sayfasını açalım xss kod çalıştırmamız gerekiyor

<script>alert(document.cookie)</script>

cookieyi kaydedelim 1b80936b64eb7e63bbc7fa61e3a0872d

deneme hesabımıza almış olduğumuz cookie bilgisini değiştirerek giriş yapalım

ve bee hesabına giriş yaptık

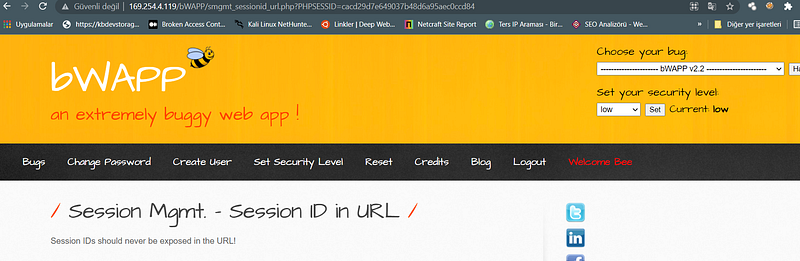

Session Mgmt. — Session ID in URL

oturumun kimliğini urlden aynı şekilde çekebiliriz giriş yaparken burp suite ile cookie session bilgisini değiştirmemiz yeterli

Session Mgmt. — Strong Sessions

hesaba bağlantıktan sonra click here a tıklarsak bize güvenli bi kullanıcımızın olmadığını söyleyen bir sayfaya yönlendiricek

başka bir kullanıcıdan giriş yaparak cookieyi değiştirerek bee hesabına erişebiliriz